În februarie 2026, dovezile colectate prin infiltrarea sistemelor de comunicații rusești demonstrează că Federația Rusă a utilizat turnurile de telefonie mobilă și rețelele civile de telecomunicatii de pe teritoriul Belarusului pentru a ghida dronele de atac asupra centralelor electrice din nordul și vestul Ucrainei.

Această utilizare a infrastructurii civile a unui stat vecin pentru a executa atacuri de precizie confirmă statutul de vasal militar al regimului de la Minsk și a fundamentat decizia președintelui Volodimir Zelenski de a impune sancțiuni personale împotriva lui Aleksandr Lukașenko pe data de 18 februarie.

Infrastructura civilă ca extensie a dispozitivului de atac

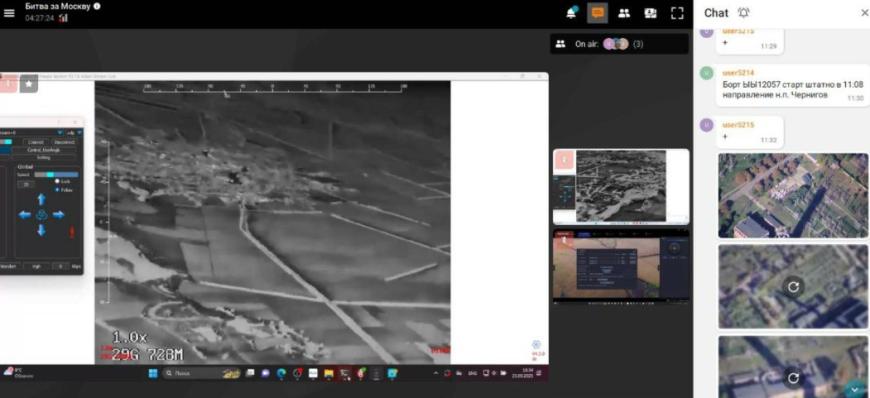

Timp de șase luni, centrul de analiză cibernetică Fenix, susținut de grupul de analişti OSINT InformNapalm, a menținut o supraveghere constantă asupra operatorilor de drone ruși, monitorizând în timp real planificarea rutelor și ordinele de lansare.

Accesul la conturile militare și la sistemele de monitorizare a dezvăluit că Rusia a instalat sisteme de retransmitere a semnalului pe teritoriul Belarusului în a doua jumătate a anului 2025.

Aceste echipamente utilizează turnurile de telefonie mobilă bieloruse pentru a asigura stabilitatea conexiunii dronelor care zboară la altitudini joase, extinzând raza de acțiune a atacurilor asupra obiectivelor din regiunile Kiev și Volîn.

Fără acest sprijin logistic oferit de infrastructura civilă a Belarusului, numeroase lovituri asupra rețelei energetice și feroviare ucrainene ar fi fost imposibil de executat din cauza degradării semnalului radio.

Informațiile obținute prin monitorizarea chat-urilor operatorilor ruși au permis forțelor de apărare ale Ucrainei să identifice și să neutralizeze puncte de comandă și locuri de lansare de pe teritoriul rus. Printre țintele lovite s-a numărat unitatea de elită Rubikon, considerată una dintre cele mai eficiente grupuri de operatori de drone ale Moscovei.

Vizibilitatea totală asupra misiunilor de zbor a oferit Ucrainei un avantaj tactic crucial, transformând sistemele de monitorizare ale inamicului într-o sursă constantă de informații pentru interceptarea dronelor înainte ca acestea să își atingă țintele. Această operațiune cibernetică s-a încheiat în februarie 2026, după ce potențialul de culegere a informațiilor a fost epuizat prin distrugerea fizică a centrelor de control monitorizate.

Testarea rezilienței NATO

Un aspect important al investigației vizează incursiunea dronelor rusești în spațiul aerian al Poloniei în septembrie 2025. Deși Moscova a susținut oficial că a fost vorba despre o eroare de navigație, datele interceptate de hackeri confirmă că incidentul a fost un test deliberat al infrastructurii GSM din Belarus pentru a verifica rutele de atac către liniile logistice ale NATO.

Rusia urmărește planificarea unor lovituri care să întrerupă aprovizionarea cu armament occidental, utilizând spațiul aerian bielorus ca zonă de manevră protejată. Prezența fragmentelor de drone momeală rusești Gerber cu numerele de identificare ЫЫ32384 și ЫЫ31402 în Polonia și Letonia reprezintă dovada materială a acestor operațiuni de calibrare a rutelor de atac prin infrastructura civilă a statelor limitrofe.

În ciuda succesului răsunător al acestor operațiuni cibernetice, cadrul legislativ de la Kiev rămâne inadecvat. Proiectul de lege nr. 12349, care prevede crearea oficială a Comandamentului Forțelor Cibernetice, este blocat în parlamentul ucrainean din octombrie 2025. Această întârziere menține specialiștii care conduc operațiunile ofensive într-o zonă gri juridică, limitând capacitatea statului de a intensifica și instituționaliza colaborarea dintre sectorul civil și cel militar.

Absența unui statut legal pentru forțele cibernetice ucrainene reprezintă o vulnerabilitate administrativă care subminează eficiența pe termen lung în acest teatru de război modern, unde penetrarea rețelelor de comunicații ale inamicului are un impact egal cu cel al unui atac cu rachete de mare intensitate.